使用内容によるクォータの実施

このチュートリアルは、Traffic Sentinelのトラフィック・コントロールの機能性を説明しています。使用内容からのクォータとしてピアツーピア(P2P)の管理を例として、コントローラの機能性をデモンストレートします。

注意: このチュートリアルは、Traffic Sentinel 4.0に新たに追加された機能について説明するものです。旧バージョンのTraffic Sentinelをお使いの場合は、これらの機能を使用するには、アップグレードが必要です。コントローラー

新機能のコントローラーでは、トラフィック測定を根拠とした自動的にプライオリティ・レートリミット・ブロックコントロールを適用します。

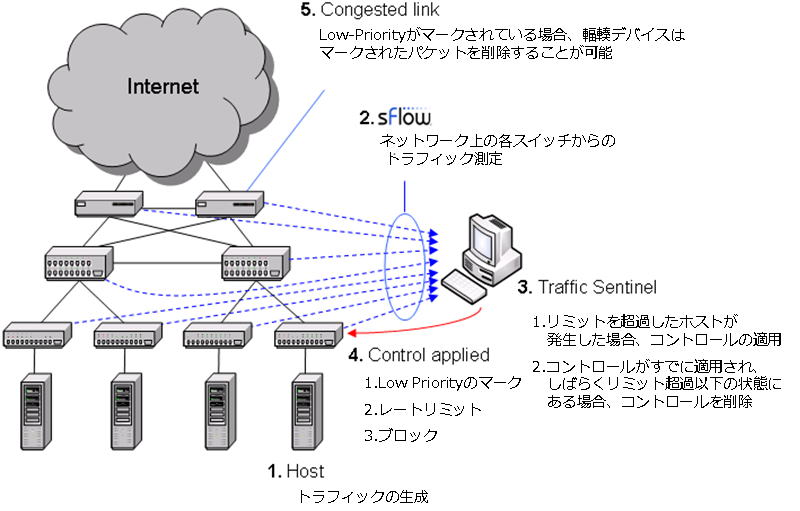

このダイアグラムは、トラフィックのコントロールの動作のシーケンスを示しています。"closed-loop control system"でのこの一連の流れは、大量のトラフィックのソースをコントロールすることによってネットワークパフォーマンスを維持するように設計されています。Step 1では、ホストが大量のトラフィックを生成し始めます。Step 2では、Traffic Sentinelは、マルチベンダーで標準な sFlow® を使用して、ネットワークを流れるトラフィックを常時モニターし、ホストからのトラフィックの増加を即座に検知し、また、ホストのロケーションと、そのホストが接続しているスイッチのポートを識別します。Step 3では、Traffic Sentinelは、プリセットされたリミット(クォータ)に対するホストのトラフィックレベルをチェックし、もしそのホストが、クォータを超過した場合、コントロールを実施します。Step 4では、ホストがネットワークへ接続しているアクセススイッチで、選択されたコントロールが適用されるよう再設定が実施されます。Step 5では、プライオリティ・コントロールが使用されるときのみ、適用されます。プライオリティ・コントロールは、2つのパートから構成されており、一つ目は、アクセススイッチで、低プライオリティとしてホストからパケットがマーキングされている事であり、二つ目、ネットワーク内の他の場所で輻輳が発生することで、その輻輳しているデバイスは、マークしたホストによって消費される帯域幅使用率を減少させるために、マークされているパケットを選択的にドロップします。最後に、Traffic Sentinelは、トラフィックのモニターを継続し、 ホストからのトラフィックが許容レベル以下になったと検知したとき、コントロールは解除されます。

一般的に、少数のホストがネットワークの大半を使用している傾向があるので、これらのホストを認識し、コントロールすることによって、独占的な使用を排除し、全てのユーザに公平性を図ることが可能になります。

3つのコントロール・タイプが現在サポートされています。:

- Priority(プライオリティ), スイッチ内でターゲットホストからのパケットを低プライオリティとしてマークするQuality of Service (QoS)設定の使用。マーキングは、Differentiated Services Code Point (DSCP)を使用して実施されます。効果を付与するようマーキングしたいパケットに対して、ネットワーク内のデバイスはBest-Effort, Lower-Effort あるいは Scavenger Priority Class (参照 RFC 3662: A Lower Effort Per-Domain Behavior (PDB) for Differentiated Services & QBone Scavenger Service (QBSS))以下で設定される必要があります。.

- Rate-limit(レートリミット), ターゲットホストからのトラフィック量を減少させるために、スイッチ内のレートリミットの使用

- Block(ブロック), ホストがネットワークへ接続しているスイッチ・ポートの無効化.

Traffic Sentinelのコントローラは、効果的にネットワーク全体のトラフィック管理を実現するためにトラフィック・モニタリングとネットワークスイッチをコントロールする能力を結合します。このアプローチによって、いくつかの利点があります。:

- Scalable(スケーラブル), コントロールは、ネットワークの大多数のスイッチに展開されます。

- Low cost(低コスト), ネットワーク内の既存のデバイスの能力の利用;追加のハードウェアを必要としない

- High performance(ハイ・パフォーマンス), ワイヤースピードで動作するスイッチのASIC内に実装されたメカニズムの使用

Traffic Sentinelが提供する可視化とコントロールは、ネットワークコストに影響する重要なツールです。トラフィック分析は、ネットワーク上から排除できる浪費的なトラフィックを認識し、コントロールの機能によって、ピーク時のサービス品質を保証します。 結合することにより、これらの2つの能力は、最も効果的なエリアへ、コスト削減や不必要なアップグレードの回避や浪費しているネットワークをターゲットとする情報の提供に役立ちます。

P2Pトラフィックの管理

P2Pトラフィックの管理は、いくつかのユニークな問題解決策を提供します:

- P2Pプロトコルは、順次、即座に転送されるデータによる大量のコネクションを利用しています。多数のコネクションは、不平等に大量の帯域をP2Pユーザに獲得することを許します、これは、少数のP2Pユーザ(0.5%以下のユーザ)が90%以上のネットワーク帯域を消費することがあることを意味します。

- P2Pプロトコル(とユーザ)は、非標準ポートを使用することや80(Web)ポートなどを使用することによって、アクセス・コントロール・リスト(ACL)を通過することを得意としています。P2Pトラフィックを識別するために効果的なフィルターを保持しようとすることが課題となっており、複合的なルールセットの結果として、分類を実行しようとしてデバイス内の多くのリソースを消費します。

使用内容のクォータは、P2Pアクティビティを管理する効果的な方法を実現するためのいくつかの属性を持っています。:

- シンプルな使用内容のクォータは、維持・実施することが簡単で、ユーザに使用する共有リソースの信用性を向上させます。

- コントロールベースのクォータは、あるホストが生成するトラフィックや指定タイプ以外のトラフィックの全体量を把握するので、バイパスするACLルールが設定されたP2Pアプリケーションを作成する事を、ユーザに実施させません。

- クォータ・システムは、ボトルネックや障害ポイントに奈留可能性のある追加の”トラフィック・シェーピング”アプライアンスなしに、標準的なネットワークハードウェアを使用して実装することが可能です。

Traffic Sentinelの設定

このセクションは、Traffic Sentinelのトラフィック・コントロール機能の設定をステップ・バイ・ステップに実施します。使用例では、大学キャンパスでのP2Pトラフィックのコントロール行っています。しかし、基本のステップは、実施したい特定の使用内容ポリシーにかかわらず同じです。

1. Zones(ゾーン)やGroups(グループ)の設定

効果的にトラフィックを管理する順序としては、サイト上でIPアドレス・スペースを定義したゾーンやグループをTraffic Sentinelに設定することです。この設定で、ゾーンやグループによるクォータの設定やサイト内かサイト外かの測定を可能にします。

この例では、学生寮に対する特定のポリシーを設定します。そして、学生に割り当てられたアドレス・スペースを含むゾーンを定義して、非常に簡単にトラフィックを管理できるようにします。

2. アダプタの確認とインストール

Traffic Sentinelは、デバイスに、個別のコンフィグレーション設定として、トラフィック・シェーピング・ポリシーをマップするのにアダプタを使用します。コントローラー(Controller)>アダプタ(Adaptors)ページでは、 アダプターを管理しています。あなたのスイッチに対するアダプターがない場合や、特定のデバイスをサポートするアダプターが提供されていない場合は、InMon社より提供される必要があります。.

コントロールを使用する前に、ネットワーク上のスイッチに追加の設定変更を実施する必要があります。現在、すべてのアダプターは、SSHを使用してスイッチに接続します。スイッチ上SSHアクセスが有効化され、SSHコネクションが、TrafficSentinelとスイッチ間のファイアウォールを経由しても接続可能か確認してください。

Priority(プライオリティ)機能は、一般的には、追加のLower-EffortやScavenger Class DSCP 値(8のDSCP値(cs1)は、Best-Effortトラフィックより一般的に使用されます)をサポートし、ネットワーク全体のコンフィグレーションを包括します。.

ProCurveスイッチでPriority(プライオリティ)コントロールを使用しているときは、"qos dscp-map"が、コントローラー(Controller)>設定(Settings)ページで設定しているDSCPコードを含むかどうかを確認する必要があります。

JuniperスイッチのPriority(プライオリティ)コントロールを使用しているときは、"Lower-Effort"のフォワーディング・クラスが定義されているかを確認する必要があります。

ノート:ネットワーク・デバイスの能力は、さまざまであり、必ずしも全てのデバイスでトラフィック・コントロールの能力を実装しているわけではありません。

3. デバイス・アクセスの設定

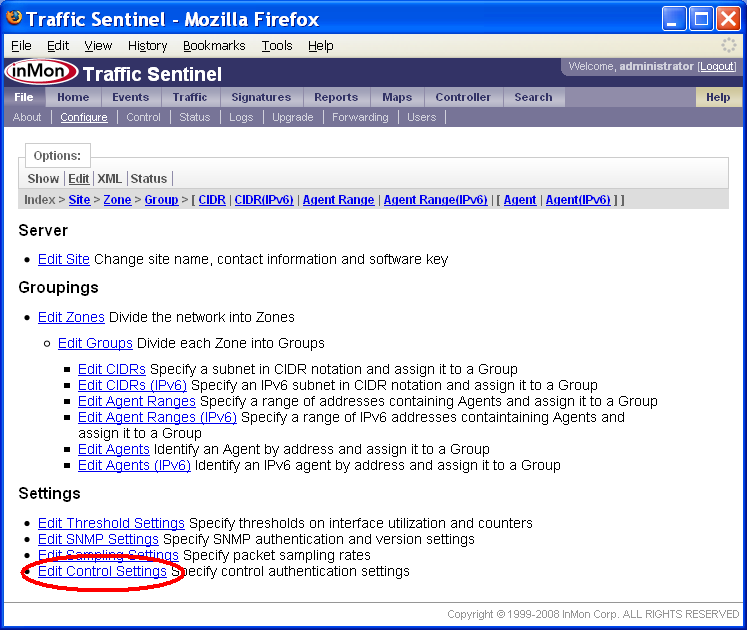

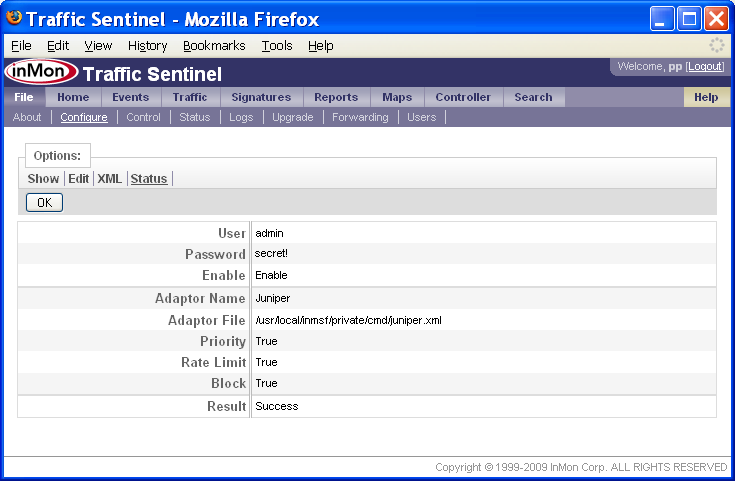

ファイル(File)>設定(Configure)>編集(Edit)ページは、アクセスするデバイスのユーザ名やパスワードを指定するのに使用します。

コントロール設定の編集(Edit Control Settings)リンクをクリックすると、コントローラーによって設定変更するためにスイッチにログインするのに使用される認証設定のリストがブリングアップします。

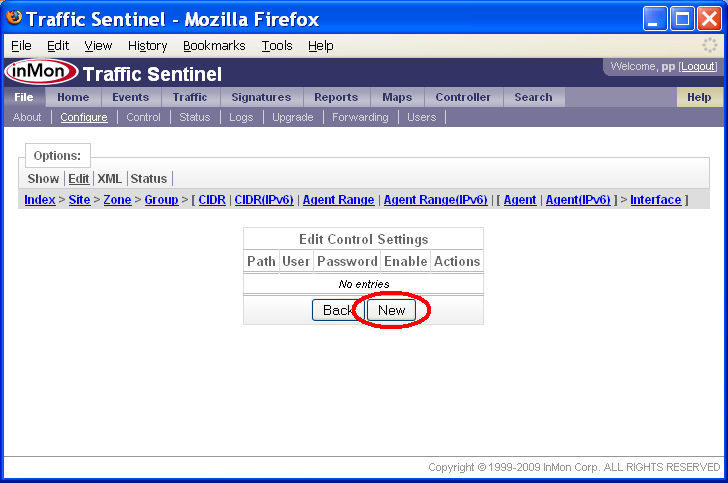

デフォルトでは、コントロール設定のリストは定義されていないので、Traffic Sentinelはネットワーク内のデバイスにコントロールを提供することはできません。Newボタンをクリックして、認証設定を追加してください。

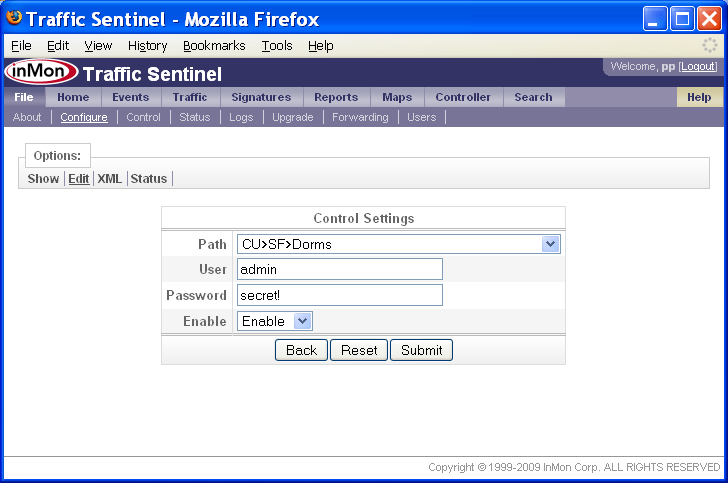

このケースでは、Dormsゾーン内のスイッチのみに、Traffic Sentinelによる再設定を許可します。ユーザ・パスワード情報は、Traffic SentinelからSSHを使用してスイッチに接続できる必要があります。有効化(Enable)は、TrafficSentinelに設定の変更を許可することを意味します。無効化(Disable)に設定すると、TrafficSentinelによる設定変更がブロックされます。

ノート:ファイル(File)>設定(Configure)>ステータス(Status)ページを使用して、コントローラーがスイッチにログインできるかを確認することが出来ます。その設定の詳細を確認するスイッチを選択してください。

コントロールのテスト(Test Control)ボタンをクリックして、Traffic Sentinelがそのスイッチにログイン可能か確認します (このテストは、設定変更を伴わない、単純なログイン・ログアウトのテストです。)。

テストの結果によって、コントローラーがこのスイッチに対するアダプターを持ち、そのアダプターがプライオリティ・レートリミット・ブロックコントロールをサポートし、最終的にログインが成功した子をを確認できます。.

4. コントロール・ポリシー設定の編集

コントローラ(Controller)>設定(Settings)ページは、特定の設定内にコントロール・ポリシーをマップするのに使用されます。:

このスクリーンは、8のDSCP値を持つパケットをマーキングすることによって、プライオリティ・コントロールが自動的に実装されることを示しています。レート・リミットコントロールは、自動的に適用することが可能で、トラフィックを100Kb/secまでスロットル(Throttle)します。最後に、ブロック・コントロールは、ポートが無効化される前に、手動設定が必要です。.

5. クォータの設定

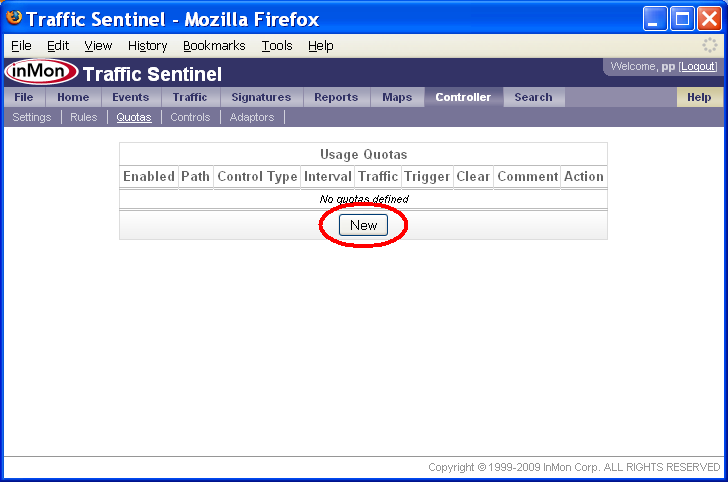

コントローラー(Controller)>クォータ(Quotas)ページは、クォータを設定するのに使用されます。

Newボタンをクリックし、クォータをリストに追加します。

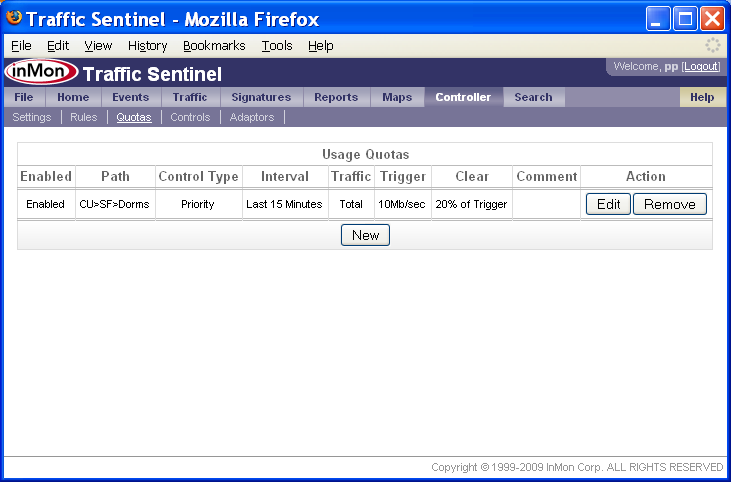

クォータは、特定のインターバル間での平均データレートで表現します。上の例では、Dormsゾーン内のあるホストで、15分にわたり平均10Mb/sec以上だった場合、プライオリティ・コントロールが適用されます。Clear値が”20% of Trigger”に指定されている場合、そのホストのトラフィックが、15分間で平均2Mb/s以下になった場合、削除されます。実行(Submit)をクリックすると、クォータの実施が開始されます。

追加のクォータは、ユーザの異なるグループかトラフィックの異なるタイプに対してリストに追加することが出来ます。

6. モニター・コントロール

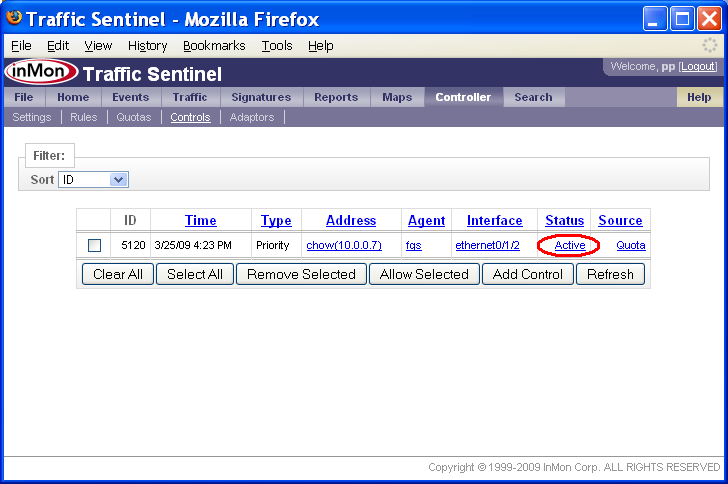

コントローラー(Controller)>コントロール(Controls)ページは、現在アクティブな全てのコントロールを表示します。

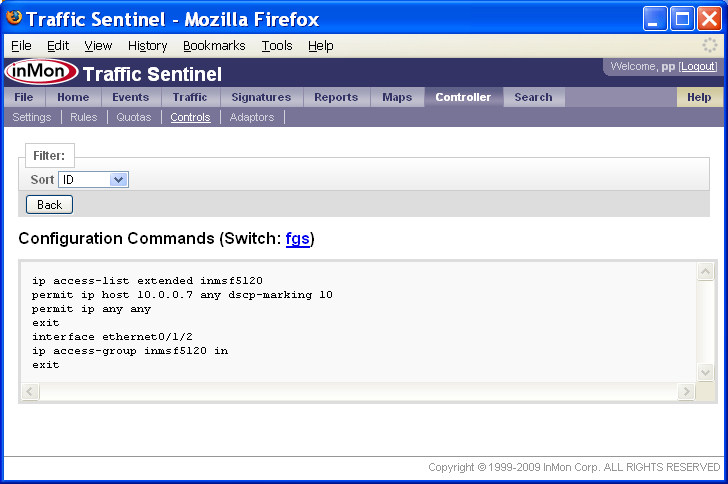

例えば、ホスト"chow(10.0.0.7)"は、クォータを超過しています、このホストは、スイッチ"fgs"上のインターフェース"ethernet0/1/2"上に存在します。ステータスの"Active"は、コントロールがスイッチ上で成功したことを示しています。”Status”リンクをクリックすると、スイッチ上にインストールされたコンフィグレーションの設定が表示されます。

ACLは、10.0.0.7からのトラフィックにマッチし、DSCP値をリライトするよう生成されます。ますするように生成され。ACLは、スイッチ上のポート:ethernet0/1/2に適用されます。